استخدام الشبكات اللاسلكية لغرض الاتصال بالحاسوب المحمول أو الهاتف الذكي، سواء في المقهى أو "المول" أو المطار أمر شائع... ولكن، ماذا عن مخاطر تلك الشبكات؟ وكيف يمكن حماية البيانات والمعلومات الشخصية؟

ماهي الشبكة العامة؟

هي الشبكات اللاسلكية المتاحة في الأماكن العامّة، مثل: المطارات والمقاهي والمطاعم ومراكز التسوّق والفنادق... تتيح للمستخدمين الوصول إلى الشبكة العنكبوتية، بسهولة. وعلى الرغم من أنَ الاتصال بواسطة هذه الشبكات للتحقق من حساباتك على شبكات التواصل الاجتماعي أو تصفح بعض المواقع الإخبارية أمر غير ضار، إلا أنَ الخطر قد يحُدق بك عندما تسجل الدخول لبريدك الإلكتروني أو تعمل على التحقق من حسابك المصرفي.

تابعوا المزيد: مايكروسوفت تحدد موعد الإعلان عن الإصدار الجديد من ويندوز

مخاطر...

على الرغم من أنَ التصفح عبر الشبكات العامة أصبح أكثر أمانًا عن ذي قبل، لأن غالبيّة المواقع الإلكترونية أصبحت تتبنى بروتوكول HTTP الذي ساهم في حل مشكلة الأمان، إلا أنّ الهجمات الإلكترونية لا تزال واردة. وفي الآتي، لمحة عنها:

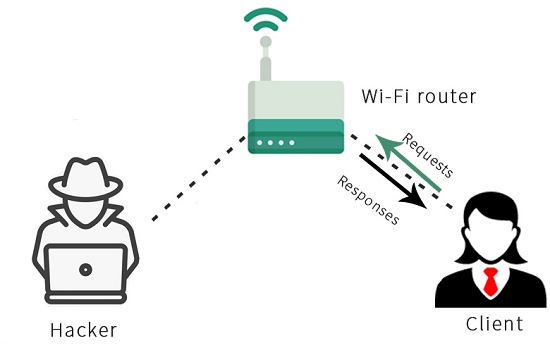

• هجمات الوسيط: تعدّ من الهجمات الأكثر شيوعًا، وتُسمّى MitM. يقوم المهاجم فيها بالتلاعب بالبيانات التي يتم تبادلها بين نقطتين من المتسخدمين أو أكثر، فهو الطرف المطلَع على كل تفصيل، لأن شبكات الواي فاي العامة التي لا تمتلك بروتوكولات مصادقة متبادلة، وبذا هي عُرضة لهذا النوع من الهجمات.

• الشبكات غير المشفّرة: يعني التشفير أنَ المعلومات التي ترسل بين جهاز الحاسوب الخاص بك و"الراوتر" أو الجهاز اللاسلكي تتمّ بصورة سرّية، بحيث لا يقرأها أي شخص ليس لديه مفتاح فك الشفرة. وفي هذا السياق، فإن غالبية الأجهزة قابلة لأن يتوقّف تشفيرها، افتراضيًّا، من قِبل المصانع التي تصنعها. ويجب تشغيل ذلك التشفير في إعداد الشبكة.

• أسماء جذّابة: يعمل بعض المخترقين على تأسيس شبكات عامّة تحمل أسماءً جذّابةً لغرض سرقة معلومات الآخرين. يُطلق على هذا النوع اسم Rough wifi.

خطوات الحماية

1. تأكد من استخدام مواقع ويب تعتمد على بروتوكول HTTP.

2. تجنّب الدخول إلى مواقع الويب التي تحتوي على معلومات حسّاسة، مثل: الحسابات البنكية أو حسابات الرعاية الصحية...

3. قم بإيقاف خاصّية تشغيل مشاركة الملفات.

4. استخدم شبكات ذات موثوقية أكبر، وتُقدم حلولًا أمنيّة، مثل: بعض شبكات الـ VPN، وذلك حتى تتأكّد من خصوصيّة الاتصال.

5. قم باغلاق الشبكة اللاسلكية عندما لا تحتاج إليها، وسجل الخروج من الحسابات الإلكترونية فور الفراغ من تصفّحها.

تابعوا المزيد: طرق اختراق "القراصنة" الشركات للتشهير بها